Presque 700 participants se sont déplacés pour la cinquième édition des Journées de la Cyber ! C’était les 5 & 6 mars au Campus Région du Numérique ; un événement dédié à la cybersécurité, pour aider les entreprises à rester informer, et à se préparer à faire face aux dangers présents sur nos canaux digitaux.

🌟 Les chiffres clés

692

Participants

9

Conférences

13

Ateliers

35%

de croissance

Programme de l’édition 2026

Jour 1 – Jeudi 5 mars

MATIN

Introduction 🕒 9h15 – 9h45 | Lancement des Journées de la Cyber #5 (Plus d’infos) ⬇️

Les Associations, Pôles & Clusters, ainsi que la Région Auvergne Rhône-Alpes vous accueillent pour la 5ème édition des Journées Cyber.

Keynote 🕒 9h45 – 10h30 | Faut-il choisir entre indépendance technologique et agilité économique ?

(Plus d’infos) ⬇️

Une discussion ouverte sur les enjeux de cloud de confiance, d’IA européenne et de souveraineté des données à l’heure de la compétition mondiale.

Speakers : Guillaume Poupard, Chief Trust Officer chez Orange, et ex DG – ANSSI

Conférence 🕒 10h30 – 11h15 | Cyber Auvergne-Rhône-Alpes : stratégie de la Région et du Campus (Plus d’infos) ⬇️

En 2025, la Région a adopté une « feuille de route cybersécurité ». En 2026, la dynamique collective et le Campus Cyber se structurent. On fait le point sur les projets et les perspectives.

Speakers : Mylène Richard, Région Auvergne-Rhône-Alpes / Campus Région du numérique – Gilles Darricau & Frédéric Agate, CSIRT Auvergne-Rhône-Alpes – Carine Duwat, Auvergne-Rhône-Alpes entreprises

Ateliers (au choix sur inscription) 🕒 11h30 – 12h15

Atelier 1 | Conformité et résilience : le nouveau leadership cyber ? (Plus d’infos) ⬇️

NIS2, DORA, RGPD et CRA : obligations clés, mise en conformité et impacts.

Speakers : Nicolas Dooghe, Ciril Group – Matthieu Delaplace, ANSSI – Stéphanie Revol, Revol Avocat – Mathieu Charbois, Ad Confirma

Atelier 2 | Identités & Accès : le nouveau périmètre de la cybersécurité (Plus d’infos) ⬇️

À l’heure du cloud, du télétravail et des écosystèmes ouverts, l’identité est devenue le principal point de contrôle de la sécurité. Cet atelier décrypte comment les approches modernes de l’IAM, du PAM et du Zero Trust permettent de sécuriser collaborateurs, partenaires et clients, tout en simplifiant les usages et en renforçant la gouvernance des accès.

Speakers : Samuel Marquet, Orange Cyberdefense – Manon Fournier, Wallix

Atelier 3 | Entreprendre dans la cyber (Plus d’infos) ⬇️

Le marché de la cyber regorge d’opportunités mais il est aussi ultra compétitif. Le dirigeant du seul studio spécialisé dans le lancement de start up cyber en France et le fondateur d’une des start up du studio partageront leurs méthodes et leurs conseils pour passer d’une idée à une véritable entreprise de croissance dans l’écosystème cyber.

Speakers : Aurélie Clerc, Cygo Entrepreneurs – Wassim Robbana, Entrepreneur en résidence

🍗 12h15 – 13h30 | Cocktail déjeunatoire

APRÈS-MIDI

Conférence 🕒 13h30 – 14h30 | Il était une fois la crise. Retour d’expériences de cyberattaques (Plus d’infos) ⬇️

Deux dirigeantes de la région montent à la tribune pour livrer un récit sans filtre sur des Cyberattaques dont ils ont été victimes. Loin des discours théoriques, cette conférence mise sur le partage d’expérience concret pour vous aider à anticiper la crise, protéger vos actifs et mobiliser vos équipes face aux nouvelles menaces numériques.

Speakers : Jean-Paul Genoux, Dimo Software – Marie Soyer, Alptis – Karine Olivier, HeR value

Ateliers (au choix sur inscription) 🕒 14h45 – 15h30

Atelier 4 | L’ingénierie sociale, quand la ruse remplace la force, de Sun Tzu à Internet (Plus d’infos) ⬇️

Sensibiliser en utilisant les ressorts de l’ingénierie sociale pour transformer l’humain, traditionnellement considéré comme le maillon faible, en un rempart actif de la cybersécurité. À travers des pistes concrètes, nous découvrirons comment cultiver une culture de la vigilance et de la « ruse défensive » pour anticiper et déjouer les manipulations des attaquants.

Speakers : Camille Froulin, The Adecco Group – Yoan Issartel, Elysium – Leslie Huin, Process Academy – Paola Mathelin, Riot

Atelier 5 | Pentest OT : est-ce bien raisonnable ? (Plus d’infos) ⬇️

La cyber offensive sur les systèmes industriels, ce n’est pas un pentest IT comme les autres… Alors faut-il oser ? Et pour quel bénéfice ? Découvrez ce qui peut vraiment arriver… et ce qu’il vaut mieux faire ou éviter, avec le témoignage exclusif et rare d’un pentesteur OT.

Speakers : Franck Bonnard, NXO – Adrien Déchelette, Tearē Cybersec

Atelier 6 | Plongée au cœur de la cybercriminalité : Top 5 des attaques les plus redoutables (avec démos live) (Plus d’infos) ⬇️

Explorez les méthodes les plus critiques utilisées par les cybercriminels en 2026, du phishing alternatif à l’IA offensive, en passant par les attaques supply chain et les vulnérabilités 0-day. Cet atelier expert propose une immersion technique rythmée par des démonstrations concrètes, telles que le clickfix ou le vishing industriel, pour illustrer la réalité du terrain et l’industrialisation des menaces.

Les intervenants décrypteront comment l’IA agit désormais comme un accélérateur de compromission et comment les attaquants parviennent à contourner les protections traditionnelles. Enfin, vous obtiendrez des clés stratégiques et pratiques pour identifier ces vecteurs d’attaque et renforcer durablement la résilience de votre organisation.

Speakers : Aloïs Thévenot, VaaData – Axel Abattu, ESISAR

Conférence 🕒 15h45 – 16h45 | Quand la crise frappe : décider, coopérer, résister (Plus d’infos) ⬇️

Vivez minute par minute d’attaque de votre entreprise. Quels réflexes ? Quelles actions ? Ce qu’il aurait mieux valu anticiper… Rendez-vous pour une table ronde réunissant le groupe APICIL, un expert de la simulation et de la gestion de crise, et une avocate spécialisée, pour croiser les regards opérationnels, stratégiques et juridiques.

Speakers : Pierre Belin, Apicil – Jean-Marc Sepio, AUCAE – Lamia El Fath, Empreinte Avocats

Keynote 🕒 16h45 – 17h15 | La Cyber Kill Chain dans les films de science-fiction (Plus d’infos) ⬇️

Cette conférence propose une lecture originale de la Cyber Kill Chain à travers des œuvres emblématiques de la science-fiction.

Entre culture pop et cyber réelle, cette session offre un regard décalé pour mieux comprendre les attaques d’aujourd’hui en s’inspirant du cinéma!

Speaker : Pierre Raufast, Michelin

🍹 17h15 – 19h00 | Networking et cocktail de fin de journée

Jour 2 – Vendredi 6 mars

MATIN

Introduction 🕒 9h15 – 9h45 | Lancement des Journées de la Cyber #5 (Plus d’infos) ⬇️

Les Associations, Pôles & Clusters, ainsi que la Région Auvergne Rhône-Alpes vous accueillent pour la 5ème édition des Journées Cyber.

Keynote 🕒 9h45 – 10h30 | De l’anticipation des règlementations à la résilience cyber

(Plus d’infos) ⬇️

Les réglementations en cybersécurité se multiplient partout dans le monde : Cyber Resilience Act, NIS2 en Europe, mais aussi de nouvelles exigences dans de nombreuses autres régions. Pour les industriels qui conçoivent des technologies destinées à des environnements critiques, cette dynamique peut donner l’impression d’une accélération sans fin, d’un paysage normatif toujours plus dense… presque d’une course permanente à la conformité. Et si la clé n’était justement pas de courir derrière les règles, mais de les devancer ?

Chez Schneider Electric, nous sommes convaincus que la conformité n’est pas un objectif, mais une conséquence. La conséquence naturelle d’une posture de cybersécurité solide, cohérente, intégrée dès l’origine.

Speaker : Nathalie Feyt, Schneider Electric

Conférence 🕒 10h30 – 11h15 | Le panorama de la cybercriminalité du Clusif (Plus d’infos) ⬇️

Quels grands enjeux cyber ont ponctué l’année 2025 ?

Speaker : Loic Guézo, Clusif

Ateliers (au choix sur inscription) 🕒 11h30 – 12h15

Atelier 7 | Au-delà du VPN : sécuriser la télémaintenance industrielle sans dépendre de l’infrastructure réseau (Plus d’infos) ⬇️

Dans cet atelier, nous partagerons le retour d’expérience d’un grand Industriel français présent dans 40 pays, autour d’une nouvelle technologie innovante portant sur la sécurisation des communications multi-sites.

Découvrez comment cet industriel a déployé cette solution en conditions réelles, pour simplifier la mise en œuvre et l’utilisation des accès sécurisés, améliorer ses temps de réponses, et optimiser la continuité d’activité.

Speakers : Noël Chazotte, Stormshield – David Waze, Roquette

Atelier 8 | Sécurité offensive dans un environnement Cloud (Plus d’infos) ⬇️

Quelles sont les spécificités des environnements cloud en 2026 et quelles méthodes d’audit permettent d’en maîtriser les risques ?

Comment sécuriser et auditer un environnement cloud en adoptant une approche cyber 360° ?

Speakers : Hicham Ben Hassine, AlgoSecure – Victor Sorgues, Ciril GROUP – François BIRON, Elysium – Jean-Luc Marini, OpenStudio

Atelier 9 | Les aides et dispositifs publics en faveur de la cyber (Plus d’infos) ⬇️

Panorama des aides et dispositifs publics pour s’informer, se former, se faire accompagner, se faire aider et innover en matière de cybersécurité.

Speakers : Didier Lage, RECYM – Mathieu Delaplace, ANSSI -Mickaël Villain, Campus région du numérique

Atelier 10 |Passer du questionnaire Excel à une vraie stratégie de gestion de risque tiers (Plus d’infos) ⬇️

Les attaques par la chaîne d’approvisionnement explosent. Cet atelier interactif présente les méthodes et outils pour évaluer, suivre et réduire le risque cyber de vos partenaires et fournisseurs critiques.

Speakers : Guillaume Collard, CSB School – Etienne Retout, Galink

🍗 12h15 – 13h30 | Cocktail déjeunatoire

APRÈS-MIDI

Conférence 🕒 13h30 – 14H30 | DevSecOps en pratique : comment livrer plus vite sans sacrifier la sécurité (Plus d’infos) ⬇️

Intégrer la cybersécurité dès la conception est devenu indispensable, mais reste complexe à mettre en œuvre au quotidien. À travers les regards croisés de deux éditeurs SaaS, d’un acteur de services et d’une startup IA, cette table ronde partage des retours d’expérience concrets, des outils et des bonnes pratiques pour automatiser la détection et la remédiation des failles dans les pipelines CI/CD, tout en améliorant la qualité logicielle.

Speakers : Rodolphe Mas, Glev – Philippe Marco, Visiativ Software – Fabrice Didier, Dimo Software

Ateliers (au choix sur inscription) 🕒 14h45 – 15h30

Atelier 11 | Qu’attendre d’un SOC externalisé ? (Plus d’infos) ⬇️

Externaliser son centre de supervision de sécurité peut renforcer la réactivité et réduire les coûts, à condition d’en maîtriser les contours. Cet atelier aborde les critères de choix, les modèles de service et les bonnes pratiques de gouvernance.

Speakers : Patrick Desire, Groupe Althays – Guillaume Maguet, Kyndryl

Atelier 12 | Cybersécurité augmentée pour PME & ETI : faire plus avec moins, sans perdre le contrôle (Plus d’infos) ⬇️

Complexité des infrastructures, multiplication des outils, pénurie de talents: la cybersécurité des PME et ETI est sous tension. Cet atelier montre comment une approche de cybersécurité augmentée, combinant IA agentique et pilotage des risques, permet de reprendre le contrôle, d’agir efficacement au quotidien et de donner de la visibilité aux dirigeants sans recruter ni complexifier.

Speakers : Arthur Auclair, Harven – Franck Bonnassieux, Home Serve – Antoine Camus, Visiativ

Atelier 13 | La démarche Red Team au service du dialogue entre le RSSI et son comité exécutif (Plus d’infos) ⬇️

Un exercice Red Team ne se limite pas à identifier des vulnérabilités : il crée un dialogue stratégique entre le RSSI et Comité Exécutif. En révélant les failles critiques et en les traduisant en enjeux business, il facilite le dialogue entre le RSSI et les dirigeants. Découvrez comment transformer un exercice technique en levier de décision : priorisation des risques, plans d’action concrets et alignement des investissements. Cette conférence à deux voix vous permettra, à travers des retours d’expérience et des cas pratiques, de mieux comprendre ce qu’est un exercice Red Team et d’en tirer tous les bénéfices.

Speakers : Denis Pelanchon, Cartesian Lab – Julien Bachelet, Hermès

Conférence 🕒 15h45 – 16h45 | Gouvernance cyber à l’heure de l’IA (Plus d’infos) ⬇️

L’intelligence artificielle bouleverse la manière dont les risques sont identifiés, suivis et audités.

Cet atelier explore comment l’IA transforme les pratiques de conformité, d’audit et de contrôle interne — et comment les gouvernances doivent évoluer pour rester pertinentes.

Speakers : Pascal Henry, Esker – Raphaël Vignon, Evicys – Damien Peschet, Akant

🎧 Retrouvez les replays des interventions

Conférences du jeudi 5 mars

Faut-il choisir entre indépendance technologique et agilité économique ?

Une discussion ouverte sur les enjeux de cloud de confiance, d’IA européenne et de souveraineté des données à l’heure de la compétition mondiale.

Speakers : Guillaume Poupard (Chief Trust Officer chez Orange, et ex DG – ANSSI)

Cyber Auvergne-Rhône-Alpes : stratégie de la Région et du Campus

En 2025, la Région a adopté une « feuille de route cybersécurité ». En 2026, la dynamique collective et le Campus Cyber se structurent. On fait le point sur les projets et les perspectives.

Speaker : Mylène Richard (Région Auvergne-Rhône-Alpes – Campus Région du numérique) | Frédéric Agate (CSIRT Auvergne-Rhône-Alpes) | Hervé MIALON – (Auvergne-Rhône-Alpes Entreprises)

Il était une fois la crise. Retour d’expériences de cyberattaques

Deux dirigeantes de la région montent à la tribune pour livrer un récit sans filtre sur des Cyberattaques dont ils ont été victimes. Loin des discours théoriques, cette conférence mise sur le partage d’expérience concret pour vous aider à anticiper la crise, protéger vos actifs et mobiliser vos équipes face aux nouvelles menaces numériques.

Speakers : Jean-Paul Genoux (Dimo Software) | Marie Soyer (Alptis) | Karine Olivier (HeR value)

Quand la crise frappe : décider, coopérer, résister

Vivez minute par minute d’attaque de votre entreprise. Quels réflexes ? Quelles actions ? Ce qu’il aurait mieux valu anticiper… Rendez-vous pour une table ronde réunissant le groupe APICIL, un expert de la simulation et de la gestion de crise, et une avocate spécialisée, pour croiser les regards opérationnels, stratégiques et juridiques.

Speaker : Pierre Belin (Apici) l Jean-Marc Sepio (AUCAE) Lamia El Fath (Empreinte Avocats)

La Cyber Kill Chain dans les films de science-fiction

Cette conférence propose une lecture originale de la Cyber Kill Chain à travers des œuvres emblématiques de la science-fiction.

Entre culture pop et cyber réelle, cette session offre un regard décalé pour mieux comprendre les attaques d’aujourd’hui en s’inspirant du cinéma !

Speakers : Pierre Raufast (Michelin)

Conférences du vendredi 6 mars

De l’anticipation des règlementations à la résilience cyber

Les réglementations en cybersécurité se multiplient partout dans le monde : Cyber Resilience Act, NIS2 en Europe, mais aussi de nouvelles exigences dans de nombreuses autres régions. Pour les industriels qui conçoivent des technologies destinées à des environnements critiques, cette dynamique peut donner l’impression d’une accélération sans fin, d’un paysage normatif toujours plus dense… presque d’une course permanente à la conformité. Et si la clé n’était justement pas de courir derrière les règles, mais de les devancer ?

Speakers : Nathalie Feyt (Schneider Electric)

Le panorama de la cybercriminalité du Clusif

Quels grands enjeux cyber ont ponctué l’année 2025 ?

Speaker : Loïc Guézo (Clusif)

DevSecOps en pratique : comment livrer plus vite sans sacrifier la sécurité

Intégrer la cybersécurité dès la conception est devenu indispensable, mais reste complexe à mettre en œuvre au quotidien. À travers les regards croisés de deux éditeurs SaaS, d’un acteur de services et d’une startup IA, cette table ronde partage des retours d’expérience concrets, des outils et des bonnes pratiques pour automatiser la détection et la remédiation des failles dans les pipelines CI/CD, tout en améliorant la qualité logicielle.

Speakers : Rodolphe Mas (Glev) | Philippe Marco (Visiativ Software) | Fabrice Didier (Dimo Software)

Gouvernance cyber à l’heure de l’IA

L’intelligence artificielle bouleverse la manière dont les risques sont identifiés, suivis et audités.

Cet atelier explore comment l’IA transforme les pratiques de conformité, d’audit et de contrôle interne — et comment les gouvernances doivent évoluer pour rester pertinentes.

Speaker : Pascal Henry (Esker) | Raphaël Vignon (Evicys) | Damien Peschet (Akant)

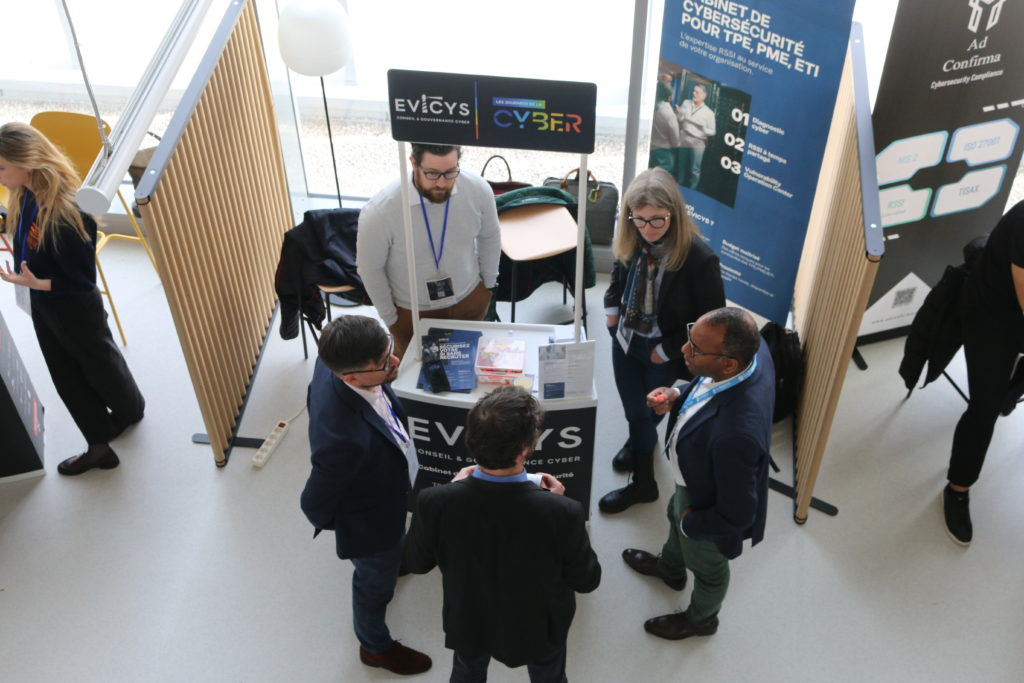

📸 L’événement en image

💙 Sponsors de l’édition 2026

Ad Confirma

Basé à Lyon, Ad Confirma est un cabinet de conseil et d’audit en cybersécurité spécialisé en gouvernance, risques et conformité.

Algosecure

AlgoSecure est une entreprise de sécurité informatique lyonnaise spécialisée dans la sécurité des systèmes d’information.

Ciril Group

Ciril GROUP est un éditeur de logiciels et un hébergeur Cloud, qui attire chaque année un nombre croissant de talents animés par la volonté de rejoindre un environnement stimulant, où l’innovation technologique rime avec utilité concrète et impact positif

Evicys

EVICYS est un leader dans le domaine de la cybersécurité, offrant des services d’expertise en région AURA.

Groupe Althays

Groupe Althays : votre partenaire pour la digitalisation des processus de gestion d’entreprise : ERP, Comptabilité, Paie, Ressources Humaines, Réseau informatique et Cybersécurité.

Evicys

Kyndryl est une entreprise de services technologiques de premier plan, reconnue mondialement pour son expertise en infrastructures IT.

NXO

NXO intervient à toutes les étapes de votre projet de cybersécurité : Conseil (audit, pentest, benchmark), Intégration (mise en œuvre, conduite de projet) et Exploitation (sécurité managée, supervision, infogérance).

Orange Cyberdefense

Orange Cyberdefense est l’entité du Groupe Orange dédiée à la cybersécurité. En tant que fournisseur européen leader en matière de services de cybersécurité, nous nous efforçons de protéger les libertés individuelles et de construire une société numérique plus sûre.

RIOT

Riot est la première solution de suivi en temps réel de la cybersécurité des employés.

SNS Security

SNS Security protège vos réseaux (NAC, SD-WAN/SASE, micro-segmentation), vos postes de travail (EDR, EMS) et vos applications stratégiques (messagerie, applications web) avec des solutions avancées, adaptées et sur-mesure.

Stormshield

Stormshield propose des solutions de sécurité de bout-en-bout innovantes pour protéger les réseaux (Stormshield Network Security), les postes de travail (Stormshield Endpoint Security) et les données (Stormshield Data Security).

Visiativ

Visiativ, le meilleur partenaire de votre sécurité informatique ! Depuis 35 ans Visiativ accompagnons les PME dans leur digitalisation avec une démarche pragmatique adaptée au monde de l’industrie.